Sikring av trådløst nettverk

- Trådstarter Fosse

- Startdato

N

nb

Gjest

Helt generelt så må du sette opp en kryptering som er kjent for din trådløse router/akesspunkt, samt for alle enhetene som skal koble til nettverket. Det inkluderer datamaskiner, printere osv.

Du bør bruke en krypteringsmetode som heter WPA, den andre som finnes er WEP, men den er fryktelig dårlig så like greit å bruke WPA med en gang. Les litt om WPA i hjelpen som fulgte med routeren din, så blir du nok litt klokere.

Du trenger å gjøre følgende

- logge deg på Routeren din. Det gjøres gjennom en nettleser. Den har sannsynligvis IP-adresse 192.168.0.1 (du skriver dette inn i adressefeltet i nettleseren. Du logger deg på med en bruker som sannsynligvis heter admin, siden du neppe har gjort dette tidligere, så er passord nok blankt.

- Velge krypteringsmetode (WPA eller WPA2 er fint)

- Sette en krypteringsnøkkel (finnes under et menyvalg som har noe med "Wireless security" å gjøre

- Sette samme krypteringnøkkel på PCen/Macen din

NB: Ikke en gang tenk på å begynne med dette uten å ha en nettverkskabel tilgjengelig, dersom du gjør noe dumt, så vil PCen din miste tilgangen til nettet. Det er greiest å sette opp dette vha kabel.

Forsk litt selv, så skal jeg eller andre prøve å svare etter beste evne. Blir du helt desperat eller ikke skjønner ett pøkk av hva du skal gjøre, så kan sikkert jeg stikke oppom deg ved en anledning for å sette det opp for deg så lenge det er i Oslo sentrum, det er veldig fort gjort om man vet hvordan man skal gjøre det. Send meg i så tilfelle en PM.

Du bør bruke en krypteringsmetode som heter WPA, den andre som finnes er WEP, men den er fryktelig dårlig så like greit å bruke WPA med en gang. Les litt om WPA i hjelpen som fulgte med routeren din, så blir du nok litt klokere.

Du trenger å gjøre følgende

- logge deg på Routeren din. Det gjøres gjennom en nettleser. Den har sannsynligvis IP-adresse 192.168.0.1 (du skriver dette inn i adressefeltet i nettleseren. Du logger deg på med en bruker som sannsynligvis heter admin, siden du neppe har gjort dette tidligere, så er passord nok blankt.

- Velge krypteringsmetode (WPA eller WPA2 er fint)

- Sette en krypteringsnøkkel (finnes under et menyvalg som har noe med "Wireless security" å gjøre

- Sette samme krypteringnøkkel på PCen/Macen din

NB: Ikke en gang tenk på å begynne med dette uten å ha en nettverkskabel tilgjengelig, dersom du gjør noe dumt, så vil PCen din miste tilgangen til nettet. Det er greiest å sette opp dette vha kabel.

Forsk litt selv, så skal jeg eller andre prøve å svare etter beste evne. Blir du helt desperat eller ikke skjønner ett pøkk av hva du skal gjøre, så kan sikkert jeg stikke oppom deg ved en anledning for å sette det opp for deg så lenge det er i Oslo sentrum, det er veldig fort gjort om man vet hvordan man skal gjøre det. Send meg i så tilfelle en PM.

P

Parelius

Gjest

Bakgrunnen for din tilbakeholdenhet i forhold til PC-basert avspilling begynner å tre tydelig frem etter hvert, Mr. Fosse

Hadde du vært bruker av det overlegne system benvent OSX, sluttuviklet og produsert av Apple Inc, så skulle jeg selvfølgelig forklart deg det hele. Siden du tilhører den andre siden, så vil jeg ikke begi meg ut på voodooaktiviteter.

Du får nok hjelp, skal du se. Om det er forståelig kan vel ikke garanteres.

Ps. Har du uvedkommende inne på nettet?

Hadde du vært bruker av det overlegne system benvent OSX, sluttuviklet og produsert av Apple Inc, så skulle jeg selvfølgelig forklart deg det hele. Siden du tilhører den andre siden, så vil jeg ikke begi meg ut på voodooaktiviteter.

Du får nok hjelp, skal du se. Om det er forståelig kan vel ikke garanteres.

Ps. Har du uvedkommende inne på nettet?

N

nb

Gjest

Kan du si hviken trådløs router du har (det er den boksen med en antenne på, trenger merke / modellnr) samt hvilket operativsystem du kjører?

P

Parelius

Gjest

N

nb

Gjest

Dersom å sette opp kryptering er en uoverkommelig(?) oppgave, så er det nok problematisk for Hr. Fosse å finne ut om så er tilfelleParelius skrev:Ps. Har du uvedkommende inne på nettet?

- Ble medlem

- 05.07.2003

- Innlegg

- 916

- Antall liker

- 29

Parelius skrev:Bakgrunnen for din tilbakeholdenhet i forhold til PC-basert avspilling begynner å tre tydelig frem etter hvert, Mr. Fosse

Hadde du vært bruker av det overlegne system benvent OSX, sluttuviklet og produsert av Apple Inc, så skulle jeg selvfølgelig forklart deg det hele. Siden du tilhører den andre siden, så vil jeg ikke begi meg ut på voodooaktiviteter.

Du får nok hjelp, skal du se. Om det er forståelig kan vel ikke garanteres.

Ps. Har du uvedkommende inne på nettet?

Nå er vel fremgangsmåten for å sette opp sikkerhet på routeren nøyaktig lik både på Apples og andres bokser, såvidt jeg vet.

Om man kobler til gjennom browseren eller en annen applikasjon kan vel umulig utgjøre noen forskjell?

Man må jo sette de samme parameterene uansett.......eller har jeg gått glipp av noe.

(bruker en stk D-link og en stk Airport extreme i heimen)

P

Parelius

Gjest

Du har nok misforstått to vesentlige ting:trex skrev:Parelius skrev:Bakgrunnen for din tilbakeholdenhet i forhold til PC-basert avspilling begynner å tre tydelig frem etter hvert, Mr. Fosse

Hadde du vært bruker av det overlegne system benvent OSX, sluttuviklet og produsert av Apple Inc, så skulle jeg selvfølgelig forklart deg det hele. Siden du tilhører den andre siden, så vil jeg ikke begi meg ut på voodooaktiviteter.

Du får nok hjelp, skal du se. Om det er forståelig kan vel ikke garanteres.

Ps. Har du uvedkommende inne på nettet?

Nå er vel fremgangsmåten for å sette opp sikkerhet på routeren nøyaktig lik både på Apples og andres bokser, såvidt jeg vet.

Om man kobler til gjennom browseren eller en annen applikasjon kan vel umulig utgjøre noen forskjell?

Man må jo sette de samme parameterene uansett.......eller har jeg gått glipp av noe.

(bruker en stk D-link og en stk Airport extreme i heimen)

1) Alle som har prøvd å forklare noen hva de skal gjøre når a) den som forklarer ikke er helstudert i tema (selv om den mulig forklarende i dette tilfellet faktisk har satt opp slikt på utstyr fra den andre siden, dog uten å kunne fremkalle for sitt indre øye de skjermbilder en skuer i slike situasjoner) og b) den som skal forklares sannsynligvis er hakket mer ubevandret i det samme, da altså, vet vi at slikt ikke er enkelt av ren praktisk erfaring. Derfor best at de som er helstudert i tema gjør det hele.

2) Mine til tider humørløse artigheter.

Selv setter jeg opp mine Airport Express og Ekstreme med den største letthet via AirPort-verktøy.

De tekniske parametre som skal settes er sikkert de samme. Den praktiske situasjon (skjermbilde, uttrykk som er brukt etc) kan gjøre det samme så usamme når altså kompetansen er slik fordelt som beskrevet. Så det er forskjeller over alt, selv der hvor ingen er.

- Ble medlem

- 05.07.2003

- Innlegg

- 916

- Antall liker

- 29

Det er nok mulig jeg har misforstått, men synes bare ikke det pleier å være noe problem å forklare for selv den mest ubevandrede.

Det var riktignok verre for noen år siden, men dagens GUI er vel rimelig greie å finne frem i.

Det som folk stopper på er gjerne ord og uttrykk, og det er vel ikke så ulikt på Windows og OSX hvis jeg husker rett.

Men pyttsan, bare flisespikkeri

Og humoren fikk jeg nok ikke med meg i farten nei...... ;D

Det var riktignok verre for noen år siden, men dagens GUI er vel rimelig greie å finne frem i.

Det som folk stopper på er gjerne ord og uttrykk, og det er vel ikke så ulikt på Windows og OSX hvis jeg husker rett.

Men pyttsan, bare flisespikkeri

Og humoren fikk jeg nok ikke med meg i farten nei...... ;D

Man kan jo sjekke loggen i routeren en gang iblant, eller?

Jeg har wpa på routeren, og har lagt inn MAC adresse fra Squeezeboksen og en bærbar som konen bruker på jobben også. Jeg har 6-7 nettverk i nærheten...

Parelius, har du skrevet noen bøker?

Jeg har wpa på routeren, og har lagt inn MAC adresse fra Squeezeboksen og en bærbar som konen bruker på jobben også. Jeg har 6-7 nettverk i nærheten...

Parelius, har du skrevet noen bøker?

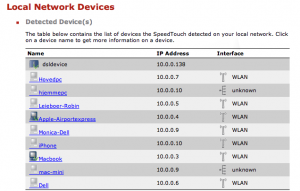

Paranoid som jeg er bruker jeg gå inn på ruteren og sjekke status for antall brukere, vil ikke ha noen "snyltere" på linjen, nei.

Nå skal det sies at jeg bor jo på "landet" og har aldri hatt noen uønskede besøk hittil...

Slik ser oversikten min ut:

Kjører med WEP kryptering.

Johnny

Nå skal det sies at jeg bor jo på "landet" og har aldri hatt noen uønskede besøk hittil...

Slik ser oversikten min ut:

Kjører med WEP kryptering.

Johnny

Vedlegg

-

48.5 KB Visninger: 454

M

marsboer

Gjest

Vet ikke om det er et bevisst kompabilitetsvalg, men WEP krypteringen knekkes i løpet av noen minutter med enkle verktøy (Har selv gjort det i testsammenheng). Skal du først kjøre kryptering så ville jeg kjørt WPA2 som ikke har noen større kjente svakheter, med mindre du har noe gammelt som ikke fungerer med denne krypteringen.johnnygrandis skrev:Paranoid som jeg er bruker jeg gå inn på ruteren og sjekke status for antall brukere, vil ikke ha noen "snyltere" på linjen, nei.

Nå skal det sies at jeg bor jo på "landet" og har aldri hatt noen uønskede besøk hittil...

Slik ser oversikten min ut:

Kjører med WEP kryptering.

Johnny

Det gjelder MAC-adresser også. Ofte gir programmene som knekker WEP-krypteringen mulighet for kloning av MAC i samme slengen.

Kloning av MAC er ganske utbredt, særlig på flyplasser, hoteller og andre steder hvor folk betaler for å få tilgang til nettverk en liten stund.

Men det skader selfølgelig ikke å aktivere denne filtreringen på sitt eget nettverk, selv om det ofte kan gi en falsk trygghet.

Kloning av MAC er ganske utbredt, særlig på flyplasser, hoteller og andre steder hvor folk betaler for å få tilgang til nettverk en liten stund.

Men det skader selfølgelig ikke å aktivere denne filtreringen på sitt eget nettverk, selv om det ofte kan gi en falsk trygghet.

N

nb

Gjest

MAC-filter gir mest krøll synest jeg, må da endre oppsett i Routeren om man har en kompis på besøk som trenger tilgang til nett fra egen PC osv.Aks skrev:Det gjelder MAC-adresser også. Ofte gir programmene som knekker WEP-krypteringen mulighet for kloning av MAC i samme slengen.

Kloning av MAC er ganske utbredt, særlig på flyplasser, hoteller og andre steder hvor folk betaler for å få tilgang til nettverk en liten stund.

Men det skader selfølgelig ikke å aktivere denne filtreringen på sitt eget nettverk, selv om det ofte kan gi en falsk trygghet.

Bruker man WPA eller helst WPA2 holder det evig lenge til privatbruk. I praksis holder sikkert WEP lenge også, sannsynligheten for at noen gidder å knekke den krypteringen og bryte seg inn er nok veldig lav, men siden WEP er dårlig og WPA(2) er like enkelt å sette opp, så kan man like gjerne gå for det med det samme, så trenger man neppe tenke mer på den saken.

Edit: (marsboer, korriger meg om jeg tar feil her...)

WEP er fryktelig dårlig, man knekker den sannsynligvis i løpet av noen minutter om man vet hva man driver med

WPA2 er for alle praktiske formål helt sikkert så lenge man

- ikke kaller nettet sitt for noe helt standard (finnes en topp-1000 liste man bør unngå)

- ikke har nøkkel som er et vanlig ord, eller en enkel variasjon på et vanlig ord. F.eks hello222 er eksempel på en dårlig nøkkel som vil kunne knekkes i løpet av noen timer eller dager, mens tR23.aK2(we97-1 nok er bare å glemme å knekke. Om man har 10 datamaskiner som hver kan sjekke 10.000.000 nøkler i sekundet så vil det ta 3512849571839 år ( i følge http://lastbit.com/pswcalc.asp) før man er helt sikker på å ha funnet nøklen. Det burde holde for de fleste....

Grunen til at man ikke bør kalle nettet sitt noe standard, er at det man kan laste ned forhåndsberegnende saker for kombinasjoner av vanlige ord og vanlige nettnavn, da går det en del fortere å knekke nettet. Angrep på WPA2 benytter seg av "ordbokgjetting" siden det tar altfor lang tid å prøve alle mulige kombinasjoner.

Hvis du ikke har et renn av kompiser som har behov for å bruke nettet ditt, så er det ikke mye arbeid å legge inn MAC-en deres en gang. Men alt er relativt.

At si at sannsynligheten er liten for at noen vil prøve å knekke WEP-krypteringen, bør man nok være mer forsiktig med. Det kommer litt an på...

Det er blitt en "sport" for mange å knekke disse nå, og man trenger ikke særlig mer forkunnskap enn at man er i stand til å søke i google for å få det til.

Dersom naboen min hadde hatt WEP, kunne jeg enkelt brukt hans nett til å øke min egen hastighet, fått tilgang til alle delte mapper, osv osv, uten at de hadde merket noe som helst. Det kan jo være harmløst, men veien derfra til logging, dekoding og analyse av datatrafikk er svært kort.

I mer tettbygde strøk kjører faktisk folk rundt i bil med laptop og leter etter usikrede og svakt sikrede nettverk. Det er også vanlig å sette opp åpne "phishing-nettverk" i nærheten av kaféer o.l, og av samme grunn bør man tenke seg om to ganger før man "snylter" på et åpent nettverk man ikke vet hvem eier, uansett hvor man er.

Man kan jo legge så mye paranoia inn i dette som man vil, men når realitenen er som den er, så er det fornuftig (og enkelt) å sikre seg med WPA eller WPA2.

At si at sannsynligheten er liten for at noen vil prøve å knekke WEP-krypteringen, bør man nok være mer forsiktig med. Det kommer litt an på...

Det er blitt en "sport" for mange å knekke disse nå, og man trenger ikke særlig mer forkunnskap enn at man er i stand til å søke i google for å få det til.

Dersom naboen min hadde hatt WEP, kunne jeg enkelt brukt hans nett til å øke min egen hastighet, fått tilgang til alle delte mapper, osv osv, uten at de hadde merket noe som helst. Det kan jo være harmløst, men veien derfra til logging, dekoding og analyse av datatrafikk er svært kort.

I mer tettbygde strøk kjører faktisk folk rundt i bil med laptop og leter etter usikrede og svakt sikrede nettverk. Det er også vanlig å sette opp åpne "phishing-nettverk" i nærheten av kaféer o.l, og av samme grunn bør man tenke seg om to ganger før man "snylter" på et åpent nettverk man ikke vet hvem eier, uansett hvor man er.

Man kan jo legge så mye paranoia inn i dette som man vil, men når realitenen er som den er, så er det fornuftig (og enkelt) å sikre seg med WPA eller WPA2.

N

nb

Gjest

Har man kompetanse til å knekke WEP så hjelper det ikke med MAC-filtrering heller, den er lett å klone. MAC-filtrering og "usynlig" SSID er i prinsippet verdiløst. WAP2 er fint.Aks skrev:Hvis du ikke har et renn av kompiser som har behov for å bruke nettet ditt, så er det ikke mye arbeid å legge inn MAC-en deres en gang. Men alt er relativt.

Man kan jo legge så mye paranoia inn i dette som man vil, men når realitenen er som den er, så er det fornuftig (og enkelt) å sikre seg med WPA eller WPA2.

Jeg bor på landet og kjører åpent! ;-D

Behovet for sikkerhet varierer med omgivelsene, ja. WEP holder lenge for et privat hjemmenettverk, om det ikke bor datainteresserte fjortiser innenfor rekkevidde...

Men det er ingen grunn til å bruke WEP fremfor WPA2, om man ikke er avhengig av å koble til gamle Windows-greier.

Når det nevnes forskjell på Mac og PC, er det vel heller snakk om en forskjell mellom Apples AirPort-bokser og tradisjonelle rutere. Førstnevnte krever det 2 minutter og null forhåndskunnskap for å sette opp, mens de siste krever at man kjenner prinsipper og faguttrykk, eller har en bruksanvisning, og tar seg litt tid om man ikke er kjent med sakene.

Men det er ingen grunn til å bruke WEP fremfor WPA2, om man ikke er avhengig av å koble til gamle Windows-greier.

Når det nevnes forskjell på Mac og PC, er det vel heller snakk om en forskjell mellom Apples AirPort-bokser og tradisjonelle rutere. Førstnevnte krever det 2 minutter og null forhåndskunnskap for å sette opp, mens de siste krever at man kjenner prinsipper og faguttrykk, eller har en bruksanvisning, og tar seg litt tid om man ikke er kjent med sakene.